| EN BREF

|

Cyberattaques en hausse : Les menaces informatiques deviennent de plus en plus fréquentes et sophistiquées, obligeant les entreprises à renforcer leur cybersécurité. Pour se protéger contre ces intrusions, il est crucial de mettre en place des stratégies efficaces. Cela inclut la formation des employés sur les vecteurs d’attaque, l’amélioration des contrôles d’identité, l’implémentation de systèmes de detection des menaces avancés et la dissociation des environnements critiques pour protéger les données. Anticiper les attaques et réagir rapidement est fondamental afin de restaurer au plus vite les opérations normales après une cyberincursion.

Dans un monde de plus en plus interconnecté, les cyberattaques se multiplient et évoluent, devenant plus sophistiquées et rapides. Les entreprises doivent non seulement être conscientes des menaces qui pèsent sur leur infrastructure, mais aussi développer des stratégies efficaces pour protéger leurs systèmes et réagir en cas d’intrusion. Cet article explore les différents types de cyberattaques, l’importance de la sensibilisation, ainsi que les mesures proactives et réactives à adopter pour défendre efficacement vos réseaux.

La montée des cyberattaques

Les cybercriminels ne cessent d’affiner leurs techniques, rendant chaque jour un peu plus difficile la tâche des entreprises qui souhaitent protéger leurs données. Selon les dernières analyses, les attaques par ransomware, l’usage du phishing et les exploits zero-day sont en forte augmentation. Cette hausse s’explique par la sophistication des outils utilisés par les attaquants et le manque de préparation des entreprises.

Il est essentiel de comprendre que les cybercriminels ne ciblent pas uniquement les grandes entreprises, mais également les petites et moyennes entreprises, souvent moins armées face à ces menaces. Ainsi, chaque organisation, quelle que soit sa taille, doit mettre en place des protections robustes.

Les types de cyberattaques courantes

Ransomware

Les ransomwares sont des logiciels malveillants qui cryptent les données de l’utilisateur, exigeant ensuite une rançon pour déchiffrer ces informations. Les entreprises touchées par ce type d’attaque perdent non seulement leurs données, mais aussi l’accès à leurs systèmes, entraînant des pertes financières considérables.

Phishing

Le phishing est une technique d’ingénierie sociale qui vise à tromper les utilisateurs afin qu’ils divulguent des informations personnelles ou confidentielles. Cette méthode reste très répandue et efficace, car elle exploite souvent la confiance des utilisateurs, les incitant à cliquer sur des liens malveillants.

Exploits Zero-Day

Les exploits zero-day désignent des failles de sécurité pour lesquelles aucun correctif n’est encore disponible. Ces vulnérabilités sont extrêmement précieuses pour les cybercriminels car elles permettent une intrusion discrète dans les systèmes avant même que les entreprises n’aient eu le temps de réagir.

Réaliser un audit de sécurité

Avant d’établir des mesures de protection, il est crucial de réaliser un audit de sécurité complet de votre infrastructure. Cet audit identifie les vulnérabilités potentielles de votre réseau, des logiciels et des matériels. En ciblant les points faibles, vous pourrez mettre en œuvre des améliorations stratégiques.

Impliquer des experts en cybersécurité pour effectuer cet audit peut être un investissement judicieux. Ces professionnels possèdent l’expertise nécessaire pour évaluer vos systèmes et vous fournir des recommandations adaptées.

Formation et sensibilisation des employés

Les employés sont souvent la première ligne de défense contre les cybermenaces. En développant des programmes de sensibilisation et de formation, vous pouvez réduire les risques d’erreurs humaines qui seraient exploitées par les cybercriminels.

Les sessions de formation doivent inclure des informations sur le phishing, la gestion des mots de passe, et comment identifier les tentatives d’intrusion. Plus vos employés sont informés, moins vous courrez le risque d’être victime d’une attaque.

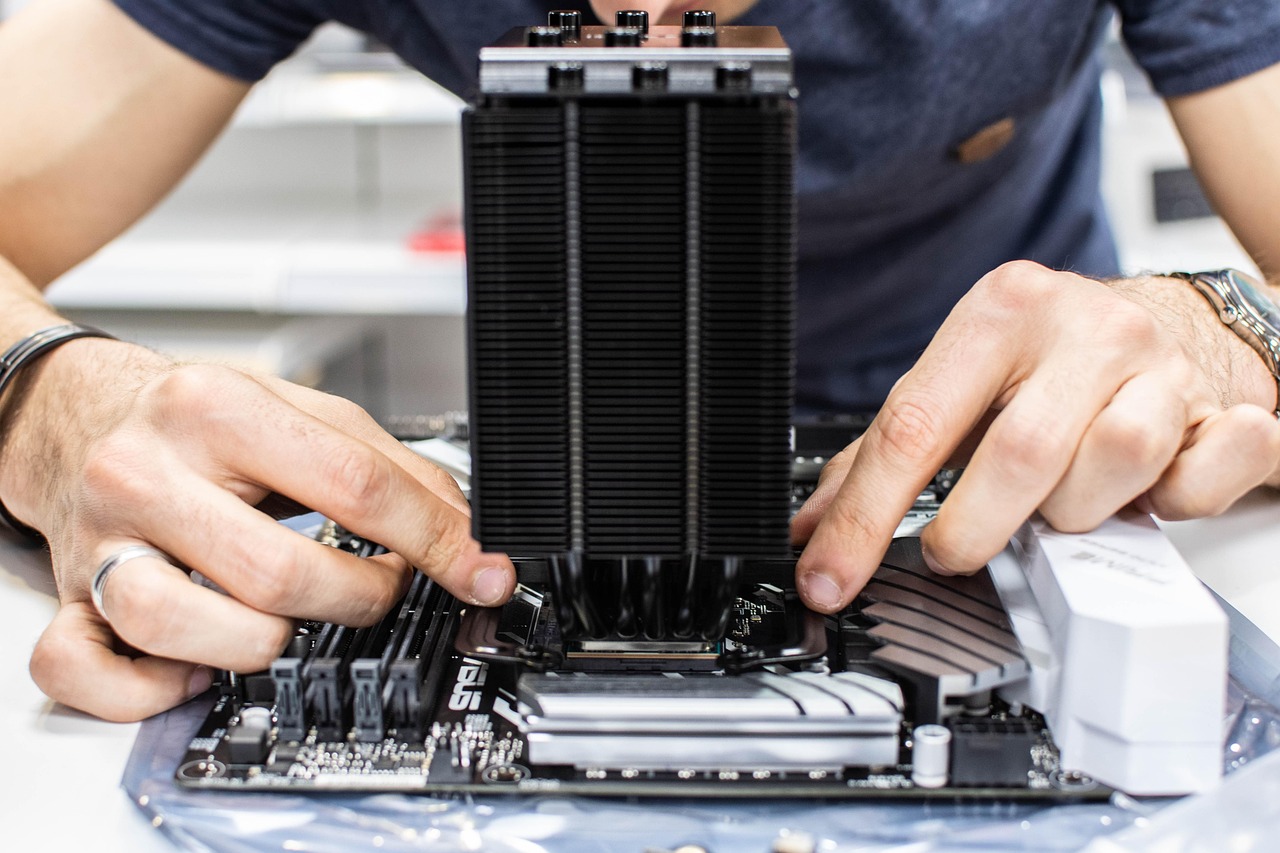

Mise en place de solutions de sécurité avancées

Une approche robuste de la cybersécurité implique l’adoption de solutions modernes adaptées à la taille de votre entreprise. Cela inclut l’installation de pare-feu, de logiciels antivirus, et de systèmes de détection d’intrusion.

Utiliser des systèmes de détection de menaces basés sur l’intelligence artificielle permet également d’anticiper et de réagir rapidement face à des comportements anormaux sur votre réseau. Ces outils permettent une surveillance constante et une réaction rapide en cas d’alerte.

Protection des données et sauvegardes

La protection des données est une priorité. Les entreprises doivent s’assurer que toutes les informations sensibles sont correctement chiffrées et sécurisées. La mise en place de sauvegardes régulières est également cruciale. Ces sauvegardes devraient idéalement être stockées hors ligne, pour garantir un accès en cas de piratage.

Un bon plan de sauvegarde doit couvrir non seulement les données essentielles, mais aussi les applications et systèmes nécessaires à la poursuite de l’activité. En cas d’attaque, être en mesure de restaurer ses systèmes peut minimiser de manière significative les pertes financières.

Réaction face à une cyberattaque

Élaboration d’un plan d’intervention

Malgré toutes les précautions prises, il est toujours possible qu’une cyberattaque réussisse. Il est donc vital d’avoir un plan d’intervention bien défini. Ce plan doit détailler les étapes à suivre si une intrusion est détectée, y compris qui doit être informé, quelles mesures doivent être prises pour contenir l’attaque et comment restaurer les systèmes affectés.

Communication en cas d’incident

La communication est essentielle lors d’une cyberattaque. Informer rapidement toutes les parties prenantes, y compris les employés, les clients, et éventuellement les autorités compétentes, est crucial. Une communication transparente peut aider à maintenir la confiance et à assurer la continuité des opérations.

Collaboration et partage d’information

La collaboration avec d’autres entreprises et organismes est également un aspect fondamental de la cybersécurité. Les partenariats permettent de partager des informations sur des menaces connues et des solutions mises en place. En rejoignant des réseaux de partage d’informations sur les menaces, vous pouvez bénéficier des expériences d’autres organisations.

Évaluation continue des stratégies de cybersécurité

La mise en place d’une stratégie de cybersécurité ne doit pas être considérée comme un processus ponctuel, mais comme un engagement continu. L’évaluation et la mise à jour régulières de vos protocoles, logiciels et meilleures pratiques garantiront que vous restez protégé contre les nouvelles menaces.

Les audits annuels, les tests de pénétration, et la réévaluation des politiques de sécurité sont autant d’éléments essentiels à inclure dans votre stratégie de cybersécurité.

En cette ère numérique, la vigilance est essentielle. Avec l’augmentation des attaques et la sophistication croissante des cybercriminels, chaque entreprise doit prendre les mesures nécessaires pour protéger son réseau et ses données. En combinant formation, technologies avancées et plans d’action bien établis, il est possible de réduire considérablement les risques liés aux cyberattaques et de répondre efficacement en cas d’intrusion.

Témoignages sur l’augmentation des cyberattaques et les stratégies de protection

Lucie, Directrice informatique d’une PME : « L’année dernière, notre entreprise a subi une cyberattaque dévastatrice. Nous avions sous-estimé l’importance de la cybersécurité et avons perdu de précieuses données. Depuis cet incident, nous avons investi dans une formation approfondie pour nos employés afin qu’ils puissent reconnaître les attaques d’ingénierie sociale. Nous avons également mis en place une authentification multifactorielle pour protéger nos systèmes. »

Jean-Pierre, Responsable de la sécurité informatique dans un grand groupe : « Chaque jour, nous sommes confrontés à des tentatives d’intrusion. Pour faire face à cette réalité, nous avons révisé notre infrastructure en renforçant nos contrôles d’accès et en implémentant des systèmes de détection avancés. Grâce à cela, nous avons réussi à détecter une attaque avant qu’elle ne compromette nos données. »

Claire, Fondatrice d’une startup technologique : « Dès le début de notre activité, nous avons intégré la cybersécurité dans notre stratégie. Nous utilisons des plateformes de virtualisation sécurisées et avons des systèmes de sauvegarde dissociés de notre réseau principal. Cela nous a permis de nous rétablir rapidement après une tentative d’attaque, sans perte de données. »

Marc, Consultant en cybersécurité : « Les cybercriminels donnent la priorité à la rapidité. C’est pourquoi les entreprises doivent adopter des méthodologies agiles pour assurer leur sécurité informatique. Investir dans un audit régulier de l’ensemble des applications SaaS et encourager une culture de vigilance parmi les employés sont des étapes essentielles pour prévenir les intrusions. »

Sophie, Responsable de la conformité dans une entreprise de services : « Nous avons appris à nos dépens que la cyber résilience n’est pas une option. Après un incident majeur l’an dernier, nous avons mis en œuvre un plan de réponse aux incidents complet et formé notre personnel à l’importance de la préparation. Cela a невозможно souligné que chaque employé joue un rôle crucial dans notre sécurité. »